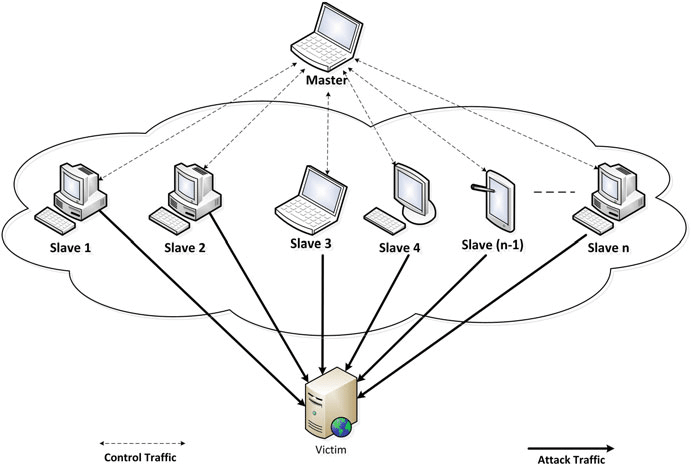

DDoS (Distributed Denial of Service), kelime anlamı olarak “Dağıtılmış Hizmet Saldırıları” anlamına gelmektedir. Çalışma mantığı basit bir ifadeyle hedef alınan kaynağa yönelik sahte ve yoğun bir ağ trafiği oluşturarak aksamalara neden olur.

Ağ tabanlı sunucularda çalışan hizmetlerin tümü DDoS saldırısına konu olabilir. Alışveriş siteleri, çevrimiçi oyunlar, mobil bankacılık gibi hizmetler buna örnek verilebilir. İnternet kaynaklı hizmetler sunucu nitelikli büyük bilgisayarlarda çalıştırılır. Bu sunucuların da eş zamanlı yanıt verebileceği talep sayısı sınırlıdır. DDoS saldırıları da temelde bu sınırı bir açık olarak kullanır. Bu sınır aşıldığında sunucunun yanıt hızı yavaşlayabileceği gibi tüm kullanıcıların talepleri yoksayılabilir. Saldırganlar saldırı sırasında oluşabilecek açıklardan faydalanarak ilgili hizmetin veri tabanlarına hatta önemli ve kişisel verilere ulaşmaları da mümkündür.

DDoS Saldırı Türleri

Bu saldırıların birkaç farklı çeşidi mümkündür. Bunlar; hacimsel saldırı, protokol saldırısı ve kaynak katmanı saldırısıdır.

Hacimsel saldırı, en yaygın olarak kullanılan ve temel tip olarak niteleyebileceğimiz türüdür. Hedef alınan sunucular başlangıçta normal gözüken sahte bir trafik ile doldurulur ve hizmette aksama yaşanması sağlanır.

Protokol saldırısı, katman 3 ve katman 4 protokollerindeki bir zayıflığı tespit edip hedef alarak hizmetin kesintiye uğramasını sağlar.

Kaynak katmanı saldırısı ise ana bilgisayarlar arasındaki veri paylaşımını bozar. Http protokolü ihlalleri, SQL ekleme ve diğer katman 7 saldırıları buna örnek olarak verilebilir.

Saldırganlar amaçları doğrultusunda bir veya birden fazla yöntemi aynı anda kullanabilir.

DDoS Saldırıları Nasıl Engellenir

Saldırıya maruz kalındığını anlamanın yolları; aynı IP adresinden yoğun trafik oluşması, ağ kaynaklı işlemlerin performansında düzensizlik ve yavaşlama veya tüm hizmetlerin çevrimdışı duruma geçmesi olabilir.

DDoS saldırısı gibi herhangi bir siber saldırıya karşı korunmanın ve önlemenin ilk adımı bir eylem planına sahip olmaktır. Hazırlıklı olmak, tespit etmeyi ve mücadele etmeyi kolaylaştırır.

Bu doğrultuda; güvenlik açıklarının tespit edilerek olası tehditlerin de tespit edilmesi ve giderilmeye çalışılması, güncel teknolojiler ile güncel yazılımlar ile koruma sağlanması, bir ekip oluşturarak olası saldırı senaryolarına uygun görev dağılımları yapılması, eylem planına sahip olmanın adımlarıdır.

Düzenli risk analizleri yapmak, kullanıcıları sahte yazılımlara ve güvenli kullanıma yönelik bilinçlendirmek ve müdahale ekibi ile tatbikat yapmak da saldırılardan korunmak için gerekli önlemler arasında sayılabilir.